域名系统或 DNS 是互联网上存在的所有不同网站的去中心化命名系统。它是互联网的重要组成部分之一,已经存在了三十多年。在此期间,该系统因其实施及其带来的隐私问题而受到批评,并有合理的论据。因此,人们做出了一些尝试来解决这些问题。

其中一项投标——也是最近的一项投标——是引入,它承诺通过以加密方式传输 DNS 通信来确保其安全。虽然卫生部在理论上看起来很有希望,并设法解决了 DNS 的一个问题,但它无意中暴露了另一个问题。为了解决这个问题,我们现在有了另一个新协议,称为 Oblivious DNS over HTTPS (ODoH),该协议由 Cloudflare、Apple 和 Fastly 共同开发。 Oblivious DoH 基本上是 DoH 协议的扩展,它将 DNS 查询与(用户的)IP 地址分离,以防止 DNS 解析器知道用户访问的网站 - 有点[稍后详细介绍]。

“ODoH 的目的是将有关谁在进行查询以及查询是什么的信息分开”,Cloudflare 研究主管 Nick Sullivan 在博客中说道。

在直接了解 ODoH 是什么之前,我们首先了解什么是 DNS,然后是 HTTPS 上的 DNS,以及两者带来的限制。

DNS(域名系统)

是一个保存互联网上所有网站记录的去中心化系统。您可以将其视为电话号码的存储库(或电话簿),其中包含电话订户及其相应电话号码的列表。

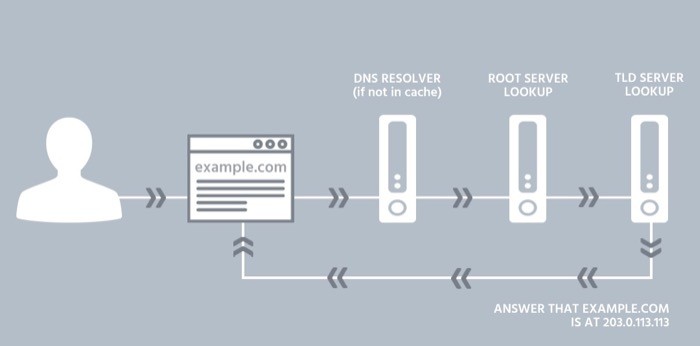

就互联网而言,DNS 是建立一个系统的关键角色,该系统使您只需输入域名即可访问网站,而无需记住其关联的 IP(互联网协议)地址。因此,您可以在地址字段中输入 digitzn.recmg.com 来查看该站点,而无需记住其 IP 地址,该地址可能类似于 103.24.1.167 [不是我们的 IP]。您会看到,这是在您的设备和您尝试访问的网站之间建立连接所需的 IP 地址。但由于 IP 地址不像域名那么容易记住,因此需要 DNS 解析器将域名解析为其关联的 IP 地址并返回所请求的网页。

DNS 问题

尽管 DNS 简化了互联网访问,但它确实有一些缺点 - 其中最大的缺点是缺乏隐私(和安全性),这会给用户数据带来风险,使其暴露在互联网上被 ISP 查看或被某些坏人窃听。之所以可能出现这种情况,是因为 DNS 通信(DNS 请求/查询和响应)未加密,这意味着它以纯文本形式发生,因此可以被中间(用户和 ISP 之间)的任何人拦截。

DoH(基于 HTTPS 的 DNS)

正如最初提到的,引入 DNS over HTTPS (DoH) 协议是为了解决这个(安全)DNS 问题。基本上,该协议的作用是,它使用加密来保护通信,而不是让 DoH 客户端和基于 DoH 的解析器之间的 DNS 通信以纯文本形式进行。通过这样做,它可以在一定程度上保护用户访问互联网的安全并降低中间人攻击的风险。

卫生部的问题

虽然 DoH 解决了 DNS 上的未加密通信问题,但它引发了隐私问题——让 DNS 服务提供商完全控制您的网络数据。因为,由于 DNS 提供商充当您和您访问的网站之间的中间人,因此它保存您的 IP 地址和 DNS 消息的记录。在某种程度上,这引起了两个担忧。首先,它让单个实体能够访问您的网络数据——允许解析器将您的所有查询与您的 IP 地址链接起来;其次,由于第一个问题,它使通信容易出现单点故障(攻击)。

ODoH 协议及其工作原理

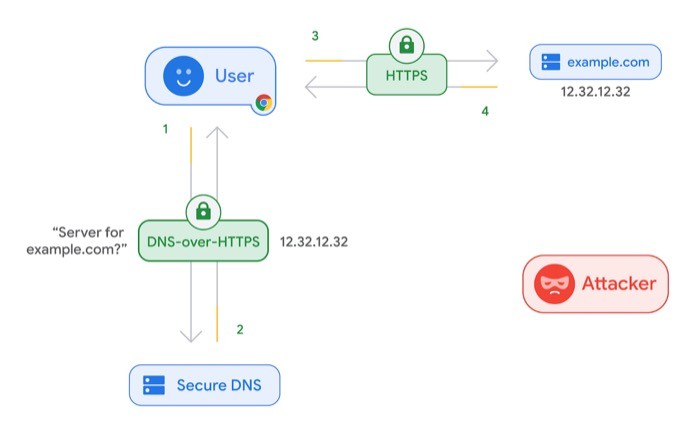

最新协议ODoH由Cloudflare、Apple和Fastly共同开发,旨在通过DoH协议解决中心化问题。为此,Cloudflare 建议新系统将 IP 地址与 DNS 查询分开,以便除用户之外的任何单个实体都无法同时查看这两条信息。

ODoH 通过实施两项更改来解决这个问题。它在客户端(用户)和 DoH 服务器之间添加了一层公钥加密和网络代理。通过这样做,它声称可以保证只有用户才能同时访问 DNS 消息和 IP 地址。

简而言之,ODoH 就像 DoH 协议的扩展,旨在实现以下目标:

我。通过代理传送请求以删除客户端地址,防止 DoH 解析器知道哪个客户端请求了哪些域名,

二.通过对连接进行分层加密,防止代理知道查询和响应的内容,并防止解析器知道客户端的地址。

ODoH 的消息流

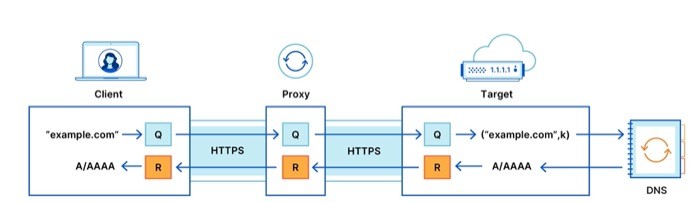

要了解 ODoH 的消息流,请考虑上图,其中代理服务器位于客户端和目标之间。正如您所看到的,当客户端请求查询(例如 example.com)时,同样的请求会发送到代理服务器,然后代理服务器将其转发到目标。目标接收此查询,对其进行解密,然后通过将请求发送到(递归)解析器来生成响应。在返回途中,目标对响应进行加密并将其转发到代理服务器,然后代理服务器将其发送回客户端。最后,客户端解密响应并最终得到针对其请求的查询的响应。

在此设置中,客户端和代理以及代理和目标之间的通信通过 HTTPS 进行,这增加了通信的安全性。不仅如此,通过 HTTPS 连接(客户端代理和代理目标)进行的整个 DNS 通信都是端到端加密的,因此代理无法访问消息的内容。然而,尽管如此,虽然这种方法同时考虑了用户隐私和安全,但保证一切按建议运行取决于一个最终条件——代理和目标服务器不串通。因此,该公司建议,“只要不存在共谋,只有当代理和目标都受到损害时,攻击者才能成功。”

根据 Cloudflare 的博客,加密和代理保证如下:

我。目标只能看到查询和代理的 IP 地址。

二.代理无法查看 DNS 消息,也无法识别、读取或修改客户端发送的查询或目标返回的答案。

三.只有预期的目标才能读取查询的内容并产生响应。

ODoH 可用性

Oblivious DNS over HTTPS (ODoH) 目前只是一个提议的协议,需要得到 IETF(互联网工程任务组)的批准才能在网络上采用。尽管 Cloudflare 表示,到目前为止,它已经得到了 PCCW、SURF 和 Equinix 等公司作为其代理合作伙伴来帮助启动该协议,并且已经在其 1.1.1.1 DNS 服务上添加了接受 ODoH 请求的功能,但事实是,除非 Web 浏览器本身添加了对该协议的支持,否则您无法使用它。因为,该协议仍处于开发阶段,正在测试不同代理、延迟级别和目标的性能。因此,立即仲裁 ODoH 的命运可能不是明智之举。

根据现有的信息和数据,该协议似乎确实对 DNS 的未来充满希望——当然,它设法在不影响性能的情况下实现其承诺的隐私。到目前为止,很明显,在互联网运行中发挥关键作用的 DNS 仍然面临隐私和安全问题。尽管最近添加了 DoH 协议,承诺增强 DNS 的安全性,但由于它引发的隐私问题,采用似乎仍然很遥远。

但是,如果 ODoH 能够在隐私和性能方面实现其主张,那么它与 DoH 的结合在协同工作的同时可以解决 DNS 的隐私和安全问题。反过来,让它比现在更加私密和安全。

![12 款最佳 PC 在线游戏 [免费和付费]](https://digitzn.recmg.com/tech/edyth/wp-content/uploads/2022/07/Best-Online-Games-for-PC.jpg)